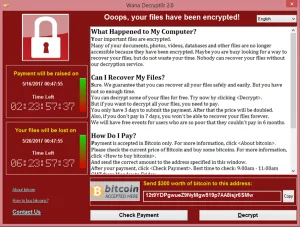

Mejores hábitos para prevenir ataques de ransomware y malware

- 1

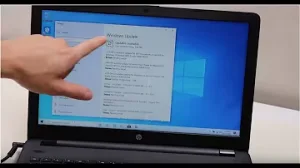

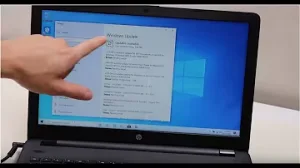

Actualizaciones periódicas de software

Práctica de ciberseguridadCorrige vulnerabilidades que podrían ser explotadas por malware y ransomware.

0 votos

- 2

Formación integral en ciberseguridad

ConceptoCapacita a los usuarios en la identificación y prevención de amenazas, mejorando la seguridad general.

0 votos

- 3

Medidas de seguridad del correo electrónico

ConceptoEvita que el phishing y los archivos adjuntos maliciosos entren en el sistema.

0 votos

- 4

Autenticación multifactor

ConceptoAñade una capa adicional de seguridad para evitar el acceso no autorizado.

0 votos

- 5

Configuración del firewall

ConceptoBloquea el tráfico entrante sospechoso, protegiendo contra amenazas externas.

0 votos

- 6

Refuerzo de endpoints

ConceptoProtege los dispositivos limitando el acceso y la funcionalidad, lo que reduce las vulnerabilidades.

0 votos

- 7

Acceso con privilegios mínimos

ConceptoRestringe el acceso de los usuarios a los recursos necesarios, lo que reduce los posibles vectores de ataque.

0 votos

- 8

Copias de seguridad offline periódicas

ConceptoGarantiza la recuperación de datos en caso de ataque al mantener las copias de seguridad inaccesibles para los atacantes.

0 votos

- 9

Segmentación de la red

ConceptoLimita la propagación de malware aislando los segmentos de la red.

0 votos

- 10

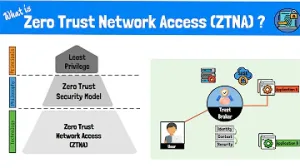

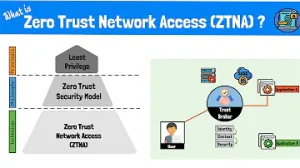

Implementar la arquitectura de confianza cero

ConceptoRequiere autenticación y autorización para todos los accesos, lo que reduce el riesgo de accesos no autorizados.

0 votos

¿Echas de menos algún participante en este ranking?

Agrégalo tú mismo

¡Hola! Tus resultados de búsqueda y sugerencias aparecerán aquí.

¡Hola! Tus resultados de búsqueda y sugerencias aparecerán aquí.